Linux培训

达内IT学院

400-996-5531

今天小编要跟大家分享的文章是关于Linux运维人员让Linux系统更安全的方法。很多人认为Linux默认是安全的,因为Linux默认有内置的安全模型。你需要打开它并且对其进行定制,这样才能得到更安全的系统。

那么对于Linux运维人员来说让产品系统更加安全,免于黑客等的攻击,一直是一项很重要的工作,那么怎样才能让Linux系统更加安全呢?今天小编就为大家准备了这篇文章让我们一起来看一看Linux运维人员让Linux系统更安全的方法有哪些?

一、物理系统的安全性

配置BIOS,禁用从CD/DVD、外部设备、软驱启动。下一步,启用BIOS密码,同时启用GRUB的密码保护,这样可以限制对系统的物理访问。

二、磁盘分区

使用不同的分区很重要,对于可能得灾难,这可以保证更高的数据安全性。通过划分不同的分区,数据可以进行分组并隔离开来。当意外发生时,只有出问题的分区的数据才会被破坏,其他分区的数据可以保留下来。你最好有以下的分区,并且第三方程序最好安装在单独的文件系统/opt下。

三、最小包安装,最少漏洞

你真的需要安装所有的服务么?建议不要安装无用的包,避免由这些包带来的漏洞。

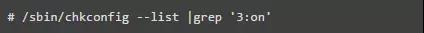

这将最小化风险,因为一个服务的漏洞可能会危害到其他的服务。找到并去除或者停止不用的服务,把系统漏洞减少到最小。使用‘chkconfig‘命令列出运行级别3的运行所有服务。

当你发现一个不需要的服务在运行时,使用下面的命令停止这个服务。

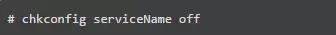

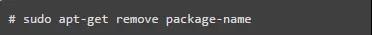

使用RPM包管理器,例如YUM或者apt-get工具来列出所有安装的包,并且利用下的命令来卸载他们。

四、检查网络监听端口

在网络命令 ‘netstat‘ 的帮助下,你将能够看到所有开启的端口,以及相关的程序。使用我上面提到的 ‘chkconfig‘ 命令关闭系统中不想要的网络服务。

![]()

五、使用SSH(Secure Shell)

Telnet 和 rlogin 协议只能用于纯文本,不能使用加密的格式,这或将导致安全漏洞的产生。SSH 是一种在客户端与服务器端通讯时使用加密技术的安全协议。

除非必要,永远都不要直接登录 root 账户。使用 “sudo” 执行命令。sudo由 /etc/sudoers 文件制定,同时也可以使用 “visudo” 工具编辑,它将通过 VI 编辑器打开配置文件。

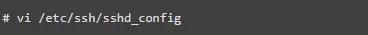

同时,建议将默认的 SSH 22 端口号改为其他更高的端口号。打开主要的 SSH 配置文件并做如下修改,以限制用户访问。

关闭root用户登录

特定用户通过

使用第二版SSH协议

![]()

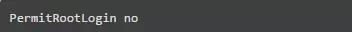

六、保证系统是最新的

得一直保证系统包含了最新版本的补丁、安全修复和可用内核。

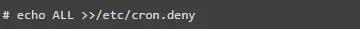

七、锁定Cron任务

Cron有它自己内建的特性,这特性允许定义哪些人能哪些人不能跑任务。这是通过两个文件/etc/cron.allow 和 /etc/cron.deny 控制的。要锁定在用Cron的用户时可以简单的将其名字写到corn.deny里,而要允许用户跑cron时将其名字加到cron.allow即可。

如果你要禁止所有用户使用corn,那么可以将“ALL”作为一行加到cron.deny里。

八、禁止USB探测

很多情况下我们想去限制用户使用USB,来保障系统安全和数据的泄露。建立一个文件‘/etc/modprobe.d/no-usb‘并且利用下面的命令来禁止探测USB存储。

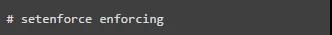

九、打开SELinux

SELinux(安全增强linux)是linux内核提供的一个强制的访问控制安全机制。禁用SELinux意味着系统丢掉了安全机制。要去除SELinux之前仔细考虑下,如果你的系统需要发布到网络,并且要在公网访问,你就要更加注意一下。

SELinux 提供了三个基本的操作模式,他们是:

· 强制执行:这是默认是模式,用来启用和强制执行SELinux安全措略。

· 许可模式:这种模式下SELinux不会强制执行安全措略,只有警告和日志记录。这种模式在SELinux相关问题的故障排除时候非常有用。

· 关闭模式:SELinux被关闭。

你可以使用命令行‘system-config-selinux‘,‘getenforce‘or‘sestatus‘来浏览当前的SEliux的状态。

如果是关闭模式,通过下面的命令开启SELinux

你也可以通过配置文件‘/etc/selinux/config‘来进行SELinux的开关操作。

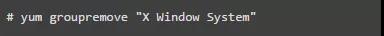

十、移除KDE或GNOME桌面

没必要在专用的LAMP服务器上运行X Window桌面比如KDE和GNOME。可以移掉或关闭它们,以提高系统安全性和性能。打开/etc/inittab然后将run level改成3就可以关闭这些桌面。如果你将它彻底的从系统中移走,可以用下面这个命令:

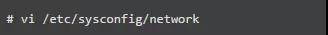

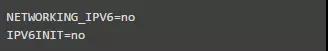

十一、关闭IPv6

如果不用IPv6协议,那就应该关闭掉它,因为大部分的应用和策略都不会用到IPv6,而且当前它不是服务器必需的。可以在网络配置文件中加入如下几行来关掉它。

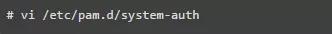

十二、限制用户使用旧密码

如果你不希望用户继续使用老密码,这一条很有用。老的密码文件位于 /etc/security/opasswd。你可以使用 PAM 模块实现。

RHEL / CentOS / Fedora 中打开 ‘/etc/pam.d/system-auth‘ 文件。

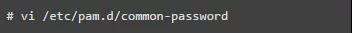

Ubuntu/Debian/Linux Mint 中打开 ‘/etc/pam.d/common-password‘ 文件。

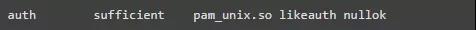

在 ‘auth‘ 块中添加下面一行。

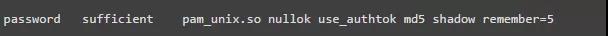

在 ‘password‘ 块添加下面一行,禁止用户重新使用其过去最后用过的 5个密码。

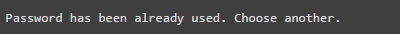

服务器只记录最后的 5 个密码。如果你试图使用曾用的最后 5个老密码中的任意一个,你将看到如下的错误提示。

以上就是小编今天为大家分享的关于Linux运维人员让Linux系统更安全的方法有哪些?的第一部分,希望本篇文章能够对正在从事Linux运维的你有所帮助,想要了解更多Linux系统变得安全的方法记得关注达内Linux培训官网查看后面的内容哦~最后祝愿大家能够成为一名优秀的Linux运维工程师,让Linux变得越来越安全。

填写下面表单即可预约申请免费试听! 怕学不会?助教全程陪读,随时解惑!担心就业?一地学习,可全国推荐就业!

Copyright © Tedu.cn All Rights Reserved 京ICP备08000853号-56  京公网安备 11010802029508号 达内时代科技集团有限公司 版权所有

京公网安备 11010802029508号 达内时代科技集团有限公司 版权所有